Portail orangee indisponible : solutions rapides pour récupérer vos mails

Certains matins, l'icône familière d'Orange refuse obstinément de livrer vos messages, comme…

Messagerie mel AC Normandie : bonnes pratiques pour sécuriser votre compte

Oublier son mot de passe : voilà la première cause de blocage…

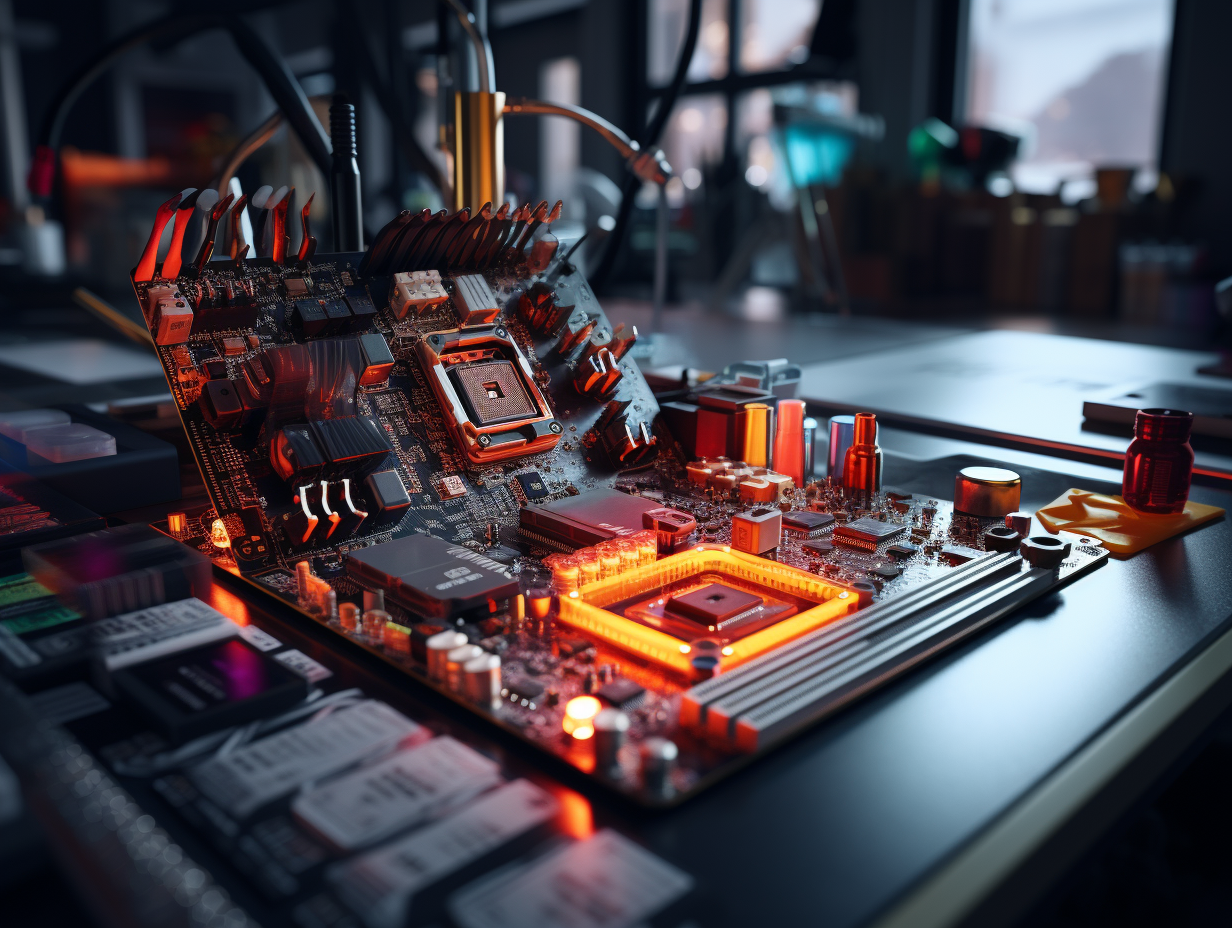

Changer pâte thermique carte graphique : étapes et timing essentiels

La maintenance d'un PC passe souvent par le remplacement de la pâte…

HIDS, NIDS, LIDS en cybersécurité : comprendre les différences

Dans le domaine de la cybersécurité, la protection des réseaux informatiques contre…

Portail Orange mail : Accédez à votre messagerie Orange

Dans l'ère numérique actuelle, la communication via email est devenue une composante…

Tout savoir sur la résolution RES 2K : un guide exhaustif

La résolution 2K, souvent abrégée en 2K, offre une qualité d'image nettement…

Optimiser votre connexion à la plateforme PIAL AC Nancy-Metz

Assurer une connexion rapide et fiable à la plateforme PIAL AC Nancy-Metz…

Voir une photo de profil Instagram en grand : le guide définitif

Sur Instagram, les photos de profil sont souvent réduites à une petite…

Utilisation de Quoty : astuces et fonctionnalités de l’app de bons plans

Dans l'ère du numérique où l'économie de partage et les astuces pour…

Mots de passe stockés sur iPhone : où les trouver et sécuriser?

Face ID ne garantit pas l'accès automatique à tous les mots de…

Télécharger MS Word gratuitement : astuces pour obtenir Word sans frais

La suite Microsoft Office, et en particulier MS Word, est un outil…

Les arcanes du navigateur internet PS5 pour une utilisation optimale

Le navigateur internet de la PlayStation 5 offre bien plus que de…

Sécurité et confidentialité des données avec V2 Medisys

L'importance de la sécurité et de la confidentialité des données est devenue…

Gramhir : l’outil incontournable pour analyser votre audience Instagram

Pour les créateurs de contenu et les entreprises, comprendre leur audience sur…

Comment convertir une longue vidéo avec un Convertisseur vidéo vers MP4 ?

1,2 Go. C'est la taille moyenne d'une vidéo de 10 minutes tournée…

Acdijon webmail : guide d’accès rapide pour les personnels de Dijon

Oubliez les raccourcis : ici, chaque tentative d'accès au webmail d'Acdijon se…

Créer un site e-commerce performant : tutoriel complet pour réussir en ligne!

Obtenir un trafic élevé ne garantit aucune vente si la navigation s'avère…

Référencement : Apprendre facilement les bases en SEO !

Google remanie ses algorithmes plusieurs centaines de fois chaque année, sans préavis.…

Sécurité IPv6 vs IPv4 : qui est le plus sécurisé ?

L'épuisement des adresses IPv4 a déclenché une course à l'adoption d'IPv6, sans…

Avantage des chatbots en entreprise : comment les utiliser pour booster l’efficacité ?

En 2023, 62 % des entreprises ayant intégré un chatbot rapportent une…

Code clé : où le trouver et comment l’utiliser efficacement ?

Un code de clé ne figure pas forcément sur le double remis…

Transcrire avec Descript : le meilleur outil en ligne pour la transcription audio ?

La machine ne confond plus “banane” et “paname”, mais la transcription automatique…

Créer un flyer gratuit en ligne avec un design qui capte l’attention

Créer un flyer accrocheur et professionnel sans dépenser un sou est devenu…

Quel convertisseur PDF en Word gratuit choisir parmi les meilleurs outils en ligne

La conversion d'un fichier PDF en document Word modifiable n'est jamais tout…

Cinq alternatives efficaces à Access pour gérer vos bases de données

Les entreprises cherchent la performance, pas les complications. Microsoft Access a longtemps…

Découvrez le nom du bas d’un site : importance et usages à connaître !

14% : c'est la part moyenne d'un site web consacrée à son…

Suivi SEO : Outils essentiels pour l’évolution du référencement d’un site web

Un site peut perdre 30 % de son trafic organique en quelques…

Stockage Cloud : Pourquoi et comment conserver vos données en sécurité ?

Une mauvaise gestion des accès suffit à exposer des milliers de fichiers…

Publicités inattendues : pourquoi apparaissent-elles sans raison ?

Ouvrir un site ou lancer une application, c'est parfois déclencher une avalanche…

Logiciel comptable PME : quel choisir pour une gestion efficace ?

Les obligations fiscales ne tolèrent aucun relâchement : chaque outil comptable doit…

Automatisation Excel : est-il possible d’automatiser ses tâches rapidement ?

68 % des professionnels estiment perdre plus de deux heures par jour…

Intelligence artificielle : Elon Musk et ses projets révolutionnaires

Lancement de xAI en mars 2023 : Elon Musk entre dans la…

Qui détient YouTube parmi les GAFAM et pourquoi c’est clé

Oubliez les images d'un géant monolithique : YouTube, ce colosse de la…

Pourquoi les backlinks restent essentiels pour booster votre SEO

Certains sites grimpent dans les résultats de recherche sans avoir jamais investi…

Optimiser son compte Arkevia grâce à des astuces pratiques

Un chiffre, un nom : chaque année, 2 millions de documents transitent…

Sécurisez vos opérations bancaires en ligne jour après jour

La sécurité des opérations bancaires en ligne n'a jamais été aussi exposée,…

Application la plus utile au monde : comparaison et avantages des meilleures solutions

Aucune application ne domine durablement le classement mondial des outils d'intelligence artificielle.…

Remonter dans le classement Google : astuces pour gagner en visibilité en ligne

Google modifie ses critères de référencement plus de mille fois par an.…

Sécurité Timetree : Comment protéger vos données personnelles ?

La synchronisation des agendas familiaux expose chaque membre à des risques accrus…

Réussir chaque étape pour une application web performante

Des applications web qui tiennent la route ne naissent pas du hasard,…

Booster la satisfaction client grâce à une organisation plus efficace

Augmenter la satisfaction des clients sans recruter la moindre recrue supplémentaire ?…

Meilleures alternatives à Salesforce : Découvrez les solutions à adopter

Le marché du CRM adore les évidences : Salesforce, leader incontesté, serait…

Algorithme le plus utilisé : astuces pour comprendre son fonctionnement

3 000 ajustements d'algorithme chaque année : ce chiffre n'a rien d'un…

API Web : Tout savoir sur son fonctionnement et ses utilisations !

Un service en ligne peut interagir avec une application mobile sans jamais…

Webmail Lyon Convergence : sécurité et confidentialité

Le Webmail Lyon Convergence se distingue par son engagement en matière de…

Les fonctionnalités insoupçonnées du webmail CASVP à découvrir impérativement

Le webmail CASVP, initialement conçu pour la gestion des courriers électroniques, recèle…

Résolution des problèmes courants avec Roundcube OVH Mail

Roundcube OVH Mail, une solution de messagerie populaire parmi les petites et…

Intelligence artificielle et droit : comprendre l’impact de l’IA en 2025

En 2025, les recommandations du Conseil de l'Europe sur la responsabilisation des…

Erreur connexion SSL : pourquoi impossible de se connecter ? Explications et solutions

La connexion semblait acquise. Et puis, d’un coup, tout s’arrête. Impossible d’accéder…

Code source d’un site web : comment le nommer efficacement en français ?

Une série de chiffres et de lettres, parfois anodins, peut bouleverser la…